瞬间克隆手机应用花你的钱不用商量(组图)

随着新年的到来,朋友们开始频繁地收发红包,包括朋友间的相互交流和商家的促销活动。

但是你有没有想过,当你点击一个红包链接时腾讯被攻击,你的支付宝信息会瞬间“克隆”到另一部手机上?其他人也可以像你一样使用账号,包括扫码支付。

这种克隆攻击的危害有多大?我们如何防止被克隆?

9日下午,针对手机操作系统的新型攻击威胁公布。这种“攻击”可以立即将你手机的应用克隆到攻击者的手机上腾讯被攻击,并克隆你的支付二维码,用于隐蔽窃取。

即时克隆移动应用无需谈判即可花钱

攻击者向用户发送短信,用户点击短信中的链接,用户在自己的手机上看到一个真实的抢红包页面,攻击者已经在另一部手机上克隆了支付宝账号操作。账号名和用户头像一模一样。

记者在现场借了一部手机。经手机主人同意,记者决定测试一下“克隆攻击”是否真的存在。

记者发现,克隆攻击后,用户手机应用程序中的数据被神奇地复制到攻击者手机中,两部手机看起来一模一样。那么,这款克隆手机能正常消费吗?记者前往商场进行了简单的测试。

通过克隆的二维码,记者可以在商场内轻松扫描二维码消费成功。记者在克隆手机上看到,这种消费已经悄然出现在支付宝账单上。

由于少量扫码支付不需要密码,一旦受到克隆攻击,攻击者可以用自己的手机花别人的钱。

一位网络安全工程师告诉记者,与以往的攻击相比,克隆攻击更隐蔽,更不容易被发现。因为它不会多次入侵你的手机,而是直接将你手机应用中的内容移出,在别处操作。与以往的攻击方式相比,克隆攻击更加隐蔽,不易被发现。

“应用克隆”有多可怕?

“应用克隆”的可怕之处在于,与以往的木马攻击不同,它实际上并不依赖传统的木马病毒,也不需要用户下载“冒充”常用应用的“李鬼”应用。

腾讯相关负责人表示:“这就像过去一样,如果你想进入你的酒店房间,你需要打破锁,但现在的方法是复制一张你的酒店房卡,不仅可以随时进出,还可以在你名下使用Spend at the hotel。”

腾讯安全玄武实验室研究员王永科表示,攻击者可以完全操纵他手机上的账号,包括查看私人信息,甚至盗取里面的钱。

智能手机在我们的生活中发挥着越来越重要的作用。我们的手机不仅包含我们的个人信息,还实现了预订、消费、甚至支付等各种活动。这种克隆攻击的危害有多大?我们如何防止被克隆?

腾讯安全玄武实验室负责人于洋表示,攻击者可以在看似正常的页面中隐藏攻击相关代码。当你打开它时,你用肉眼看到的是一个正常的页面。可能是新闻,可能是视频,可能是图片,但实际上攻击代码是在幕后悄悄执行的。

专家表示,只要手机app存在漏洞,一旦点击短信中的攻击链接,或者扫描恶意二维码,app中的数据就有可能被复制。

腾讯测试发现“应用克隆”对大部分移动应用都有效,发现200款移动应用中有27款存在漏洞,占比超过10%。

本次腾讯安全玄武实验室发现的漏洞涉及国内安卓应用市场中至少十分之一的APP,比如支付宝、饿了么等很多主流APP都有漏洞,所以漏洞影响几乎所有国内安卓用户。

目前“应用克隆”漏洞仅对安卓系统有效,苹果手机不受影响。此外,腾讯表示,目前尚无已知案例使用这种方式发起攻击。

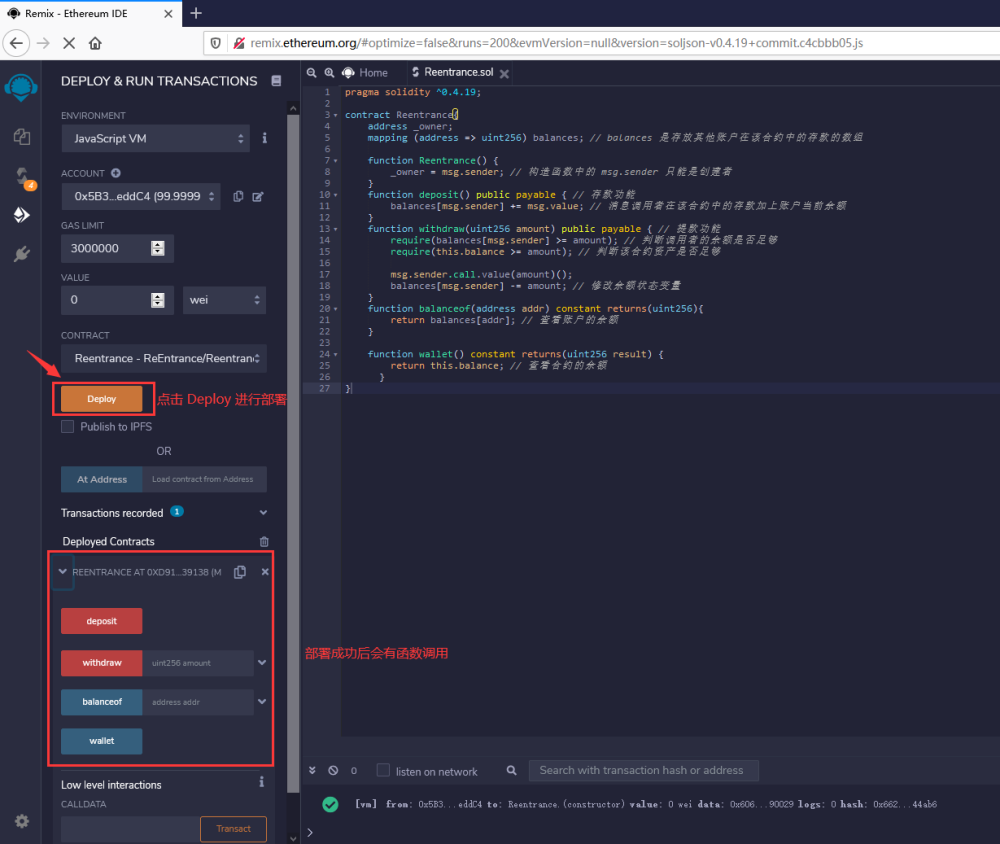

现场演示:

攻击者向用户发送一条短信,包括一个链接。用户收到短信并点击短信中的链接。用户似乎打开了一个正常的携程页面。此时,攻击者已经完全克隆了用户。此帐号可查看所有个人隐私信息。

就在昨晚,国家信息安全漏洞共享平台发布公告称,控件存在跨域访问漏洞。一位网络安全工程师告诉记者,如果现在安卓操作系统和所有移动应用都升级到最新版本,大部分应用都可以避免克隆攻击。

用户如何保护自己?

普通用户最关心的是如何防范这种攻击方式。在回答记者提问时,知创宇404负责人表示,普通用户的预防是头疼的,但还是有一些通用的安全措施:

首先,别人发给你的链接比较少,你不应该出于好奇去扫描你不确定的二维码;

更重要的是,密切关注官方更新,包括你的操作系统和移动应用,确实需要及时更新。

漏洞:在造成危险之前被发现

一个令人惊讶的事实是,这种攻击并非刚刚被发现。腾讯相关负责人表示:“整个攻击过程中涉及的每一个风险点,其实都有人提到过。”

那为什么以前安全厂商没有发现这种危害极大的攻击方式,也没有攻击案例呢?

“这是新的多点耦合造成的漏洞。”负责人打了个比方,“就像网线插头上的一个突起,结果路由器在插座的位置设计了一个复位按钮。”

网线本身没有问题,路由器也没有问题,但是结果是一插网线路由器就重启了。多点耦合也是如此,其中每个问题都是已知的,但结合起来会带来额外的风险。 "

多点耦合的出现实际上意味着网络安全形势的变化。一方面是漏洞“联合作战”的“乘数效应”,另一方面是防御者形成的合力。

在移动时代,最重要的是用户账户系统和数据的安全。要保护这些,仅仅提高系统本身的安全性是远远不够的。手机制造商、应用开发商、网络安全研究人员等各方需要通力合作。